- 9 Tem 2019

- 228

- 0

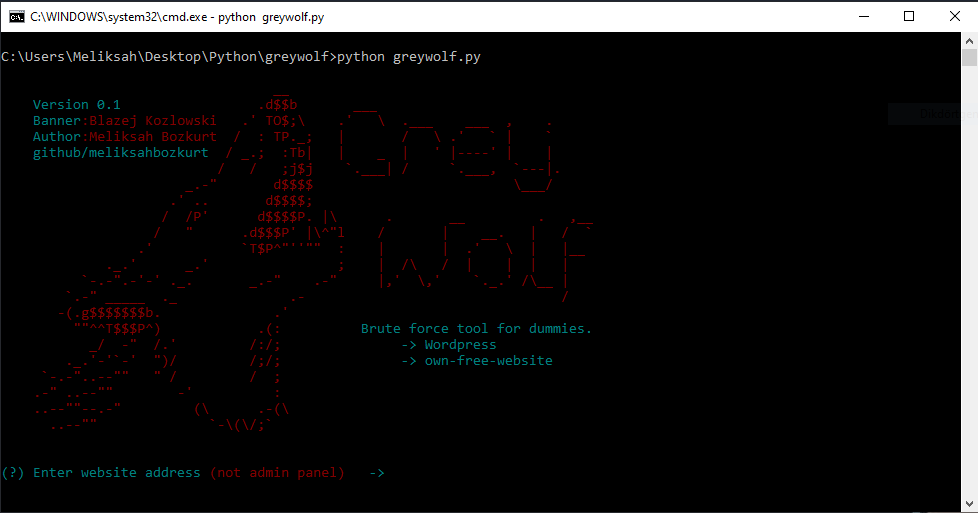

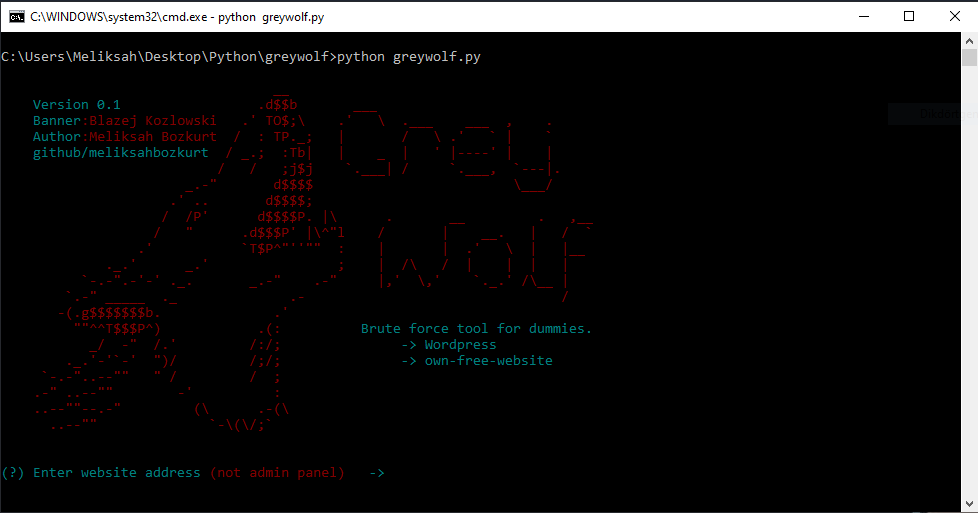

Python Wordpress Brute Force Tool

Merhaba,

GreyWolf Python ile kodladığım açık kaynak kodlu brute-force programı. Wordpress siteleri için kullanılıyor ve Python3 kullanıyor.Kullanımı oldukça basit ve gayet hızlıdır. Fazla uzatmadan özelliklere geçelim.

--Proxy Desteği

--3512 Adet User-Agent

--Multithreading (Aynı anda birden fazla şifre denemesi) ile Hızlı Brute Force

--Kullanıcı Adı Bulma

--Kullanıcı Adı Bulunamazsa Çoklu Kullanıcı Adı Desteği

--iki Adet Brute-Force Yöntemi

-- /xmlrpc.php Admin paneline koyulan reCaptcha, Javascript Protection, cloudproxy_uuid gibi korumaları bypass etmenizi sağlar

-- /wp-login.php /xmlrpc.php modu çalıştırılamaz ise admin paneline Brute Force yapmanızı, admin panelinin döndürdüğü mesajı aynen

görmenizi sağlar.

--Başarısız istekleri tekrar etme

--Başarısız proxyleri silme

gibi özellikleri mevcuttur.

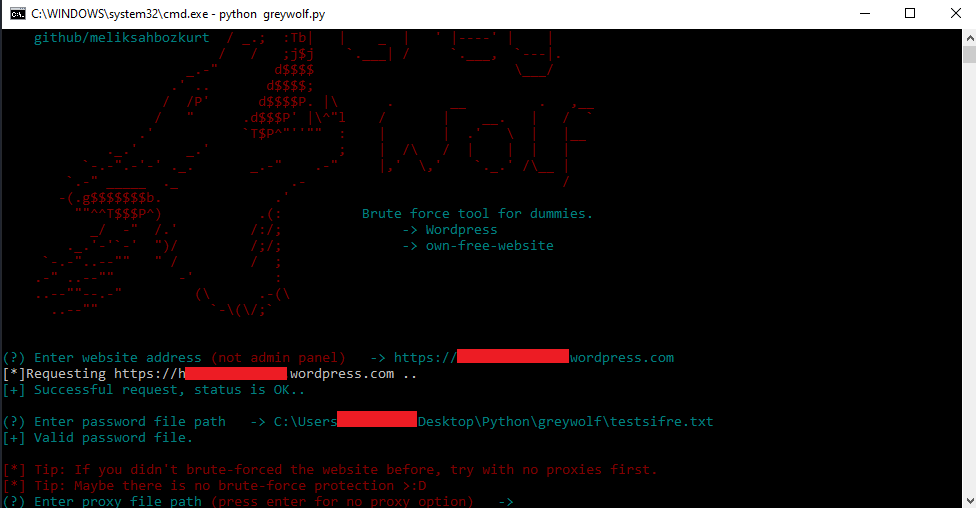

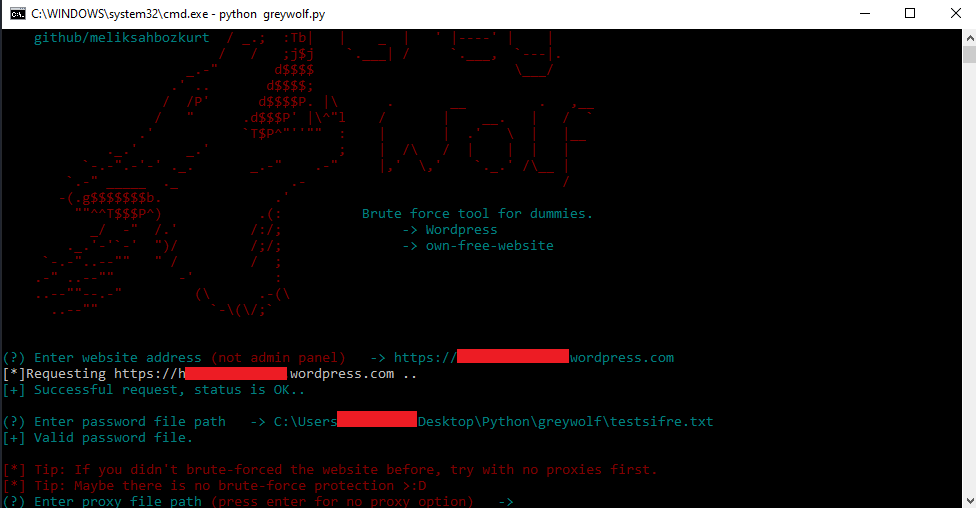

--İlk önce bize site adresini soruyor. Burada önemli olan direkt olarak URL'den kopyalamak. Yoksa bulamayabilir, bulsa bile yanlış http/https veya fazladan www eklediğinizde websiteler Javascript çalıştırıyor (neden bilmiyorum), bu da istemediğimiz bir durum.

--Site adresini girdikten sonra şifrelerimizin olduğu txt dosyasını giriyoruz. Eğer txt dosyası script'in olduğu adreste değilse tam adresi girmeniz gerek.

--Şifre yolunu girdikten sonra da proxy yolunu giriyor. Eğer proxy kullanmak istemiyorsanız Enter'a basmanız lazım. Ayrıca programın da dediği gibi eğer siteye daha önce brute force denemediyseniz proxy kullanmadan deneyin. Proxy kullanmazsanız program çok daha hızlı çalışır, hem IP adresiniz banlanırsa kapatıp proxy modunu kullanırsınız. Unutmadan, GreyWolf http veya https proxy kullanıyor. Fakat siteniz http ile başlıyorsa http proxyleri kullanmanız çok daha iyi.

--Önemli nokta, proxylerimizi ip : port şeklinde kaydetmemiz lazım. Örnek -> 201.49.83.233:92

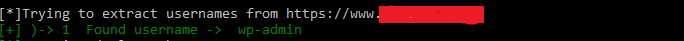

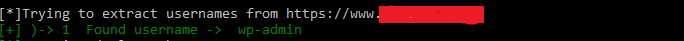

--Site adresini, şifrelerimizi ve proxylerimizi girdik. Şimdi sıra geldi kullanıcı adına. Yukarıda programın otomatik olarak kullanıcı adını buldunu söylemiştim. Resimde bir örneği:

--Fakat her wordpress sitesi kullanıcı adı bulmaya müsade etmiyor. Kullanıcı adı bulamadığı durumda sizden kullanıcı adı veya kullanıcı adlarının bulunduğu dosyanın yolunu istiyor. Burada kriter şu: Program girdiğiniz veriyi önce dosya olarak açmaya çalışıyor, öyle bir dosya yoksa veriyi direkt kullanıcı adı sayıyor. Yani tek bir kullanıcı adı girmek istiyorsanız kullanıcı adını, birden fazla kullanıcı adınının bulunduğu txt dosyası girmek istiyorsanız txt dosyasının yolunu girmeniz lazım.

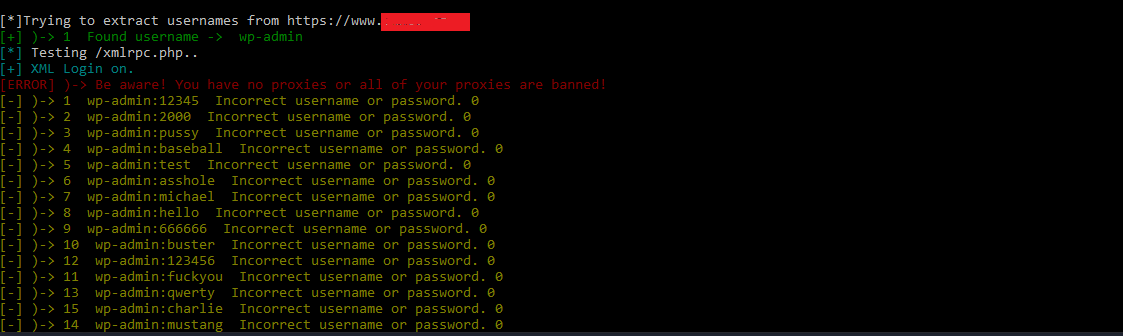

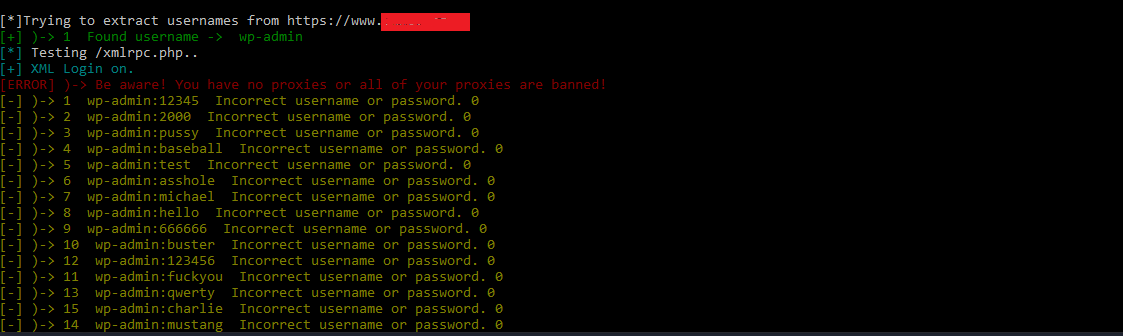

--Brute-Force işlemine sadece bir aşama kaldı. O da admin paneli bulma aşaması. Program öncelikli olarak /xmlrpc.php URL'ine bakacak.Eğer /xmlrpcp.php açıksa her zaman oraya Brute-Force dener.

Eğer xmlrpc.php aktif değilse, bu sefer de /wp-login.php URL'ine bakacak. Eğer ikisi de bulunamazsa admin panelini sizden istiyor. Bu noktada admin panelini nasıl bulacağınız size kalmış.

-- Ve mutlu noeller uah

uah

Ben Linux kullanmadığım için git clone komutlarını felan yazamadım ama bilenler cevap olarak aşağıya yazarsa sevinirim. Unutmadan program dizinine geçtikten sonra pip install --requirements.txt yapmayı unutmayın. Zaten herhangi bir modül import edilemezse o modülün ne olduğunu size söyleyecek. Windowsta ise Program klasörünü masaüstüne attıktan sonra

cd Desktop\klasorAdi

pip install --requirements.txt

python3 greywolf.py

komutlarını girmeniz yeterli.

Github Linki: https://github.com/meliksahbozkurt/greywolf

'Adige hocam projeden haberdar etmemi söylemiştiniz.

x4807 hocam yazdığım kodları okumak istediğinizi söylemiştiniz.

Geliştirdiğim ilk orta çaplı proje olduğu için biraz saçmalamış olabilirim bazı yerlerde, kusura bakmayın.

Merhaba,

GreyWolf Python ile kodladığım açık kaynak kodlu brute-force programı. Wordpress siteleri için kullanılıyor ve Python3 kullanıyor.Kullanımı oldukça basit ve gayet hızlıdır. Fazla uzatmadan özelliklere geçelim.

Özellikler

--Proxy Desteği

--3512 Adet User-Agent

--Multithreading (Aynı anda birden fazla şifre denemesi) ile Hızlı Brute Force

--Kullanıcı Adı Bulma

--Kullanıcı Adı Bulunamazsa Çoklu Kullanıcı Adı Desteği

--iki Adet Brute-Force Yöntemi

-- /xmlrpc.php Admin paneline koyulan reCaptcha, Javascript Protection, cloudproxy_uuid gibi korumaları bypass etmenizi sağlar

-- /wp-login.php /xmlrpc.php modu çalıştırılamaz ise admin paneline Brute Force yapmanızı, admin panelinin döndürdüğü mesajı aynen

görmenizi sağlar.

--Başarısız istekleri tekrar etme

--Başarısız proxyleri silme

gibi özellikleri mevcuttur.

Kullanımı

--İlk önce bize site adresini soruyor. Burada önemli olan direkt olarak URL'den kopyalamak. Yoksa bulamayabilir, bulsa bile yanlış http/https veya fazladan www eklediğinizde websiteler Javascript çalıştırıyor (neden bilmiyorum), bu da istemediğimiz bir durum.

--Site adresini girdikten sonra şifrelerimizin olduğu txt dosyasını giriyoruz. Eğer txt dosyası script'in olduğu adreste değilse tam adresi girmeniz gerek.

--Şifre yolunu girdikten sonra da proxy yolunu giriyor. Eğer proxy kullanmak istemiyorsanız Enter'a basmanız lazım. Ayrıca programın da dediği gibi eğer siteye daha önce brute force denemediyseniz proxy kullanmadan deneyin. Proxy kullanmazsanız program çok daha hızlı çalışır, hem IP adresiniz banlanırsa kapatıp proxy modunu kullanırsınız. Unutmadan, GreyWolf http veya https proxy kullanıyor. Fakat siteniz http ile başlıyorsa http proxyleri kullanmanız çok daha iyi.

--Önemli nokta, proxylerimizi ip : port şeklinde kaydetmemiz lazım. Örnek -> 201.49.83.233:92

--Site adresini, şifrelerimizi ve proxylerimizi girdik. Şimdi sıra geldi kullanıcı adına. Yukarıda programın otomatik olarak kullanıcı adını buldunu söylemiştim. Resimde bir örneği:

--Fakat her wordpress sitesi kullanıcı adı bulmaya müsade etmiyor. Kullanıcı adı bulamadığı durumda sizden kullanıcı adı veya kullanıcı adlarının bulunduğu dosyanın yolunu istiyor. Burada kriter şu: Program girdiğiniz veriyi önce dosya olarak açmaya çalışıyor, öyle bir dosya yoksa veriyi direkt kullanıcı adı sayıyor. Yani tek bir kullanıcı adı girmek istiyorsanız kullanıcı adını, birden fazla kullanıcı adınının bulunduğu txt dosyası girmek istiyorsanız txt dosyasının yolunu girmeniz lazım.

--Brute-Force işlemine sadece bir aşama kaldı. O da admin paneli bulma aşaması. Program öncelikli olarak /xmlrpc.php URL'ine bakacak.Eğer /xmlrpcp.php açıksa her zaman oraya Brute-Force dener.

Eğer xmlrpc.php aktif değilse, bu sefer de /wp-login.php URL'ine bakacak. Eğer ikisi de bulunamazsa admin panelini sizden istiyor. Bu noktada admin panelini nasıl bulacağınız size kalmış.

-- Ve mutlu noeller

Ben Linux kullanmadığım için git clone komutlarını felan yazamadım ama bilenler cevap olarak aşağıya yazarsa sevinirim. Unutmadan program dizinine geçtikten sonra pip install --requirements.txt yapmayı unutmayın. Zaten herhangi bir modül import edilemezse o modülün ne olduğunu size söyleyecek. Windowsta ise Program klasörünü masaüstüne attıktan sonra

cd Desktop\klasorAdi

pip install --requirements.txt

python3 greywolf.py

komutlarını girmeniz yeterli.

Github Linki: https://github.com/meliksahbozkurt/greywolf

'Adige hocam projeden haberdar etmemi söylemiştiniz.

x4807 hocam yazdığım kodları okumak istediğinizi söylemiştiniz.

Geliştirdiğim ilk orta çaplı proje olduğu için biraz saçmalamış olabilirim bazı yerlerde, kusura bakmayın.

Son düzenleme: